حمله نیروی بیرحم brute force یک روش هک است که از آزمون و خطا برای شکستن گذرواژهها، اعتبارنامههای ورود به سیستم و کلیدهای رمزگذاری استفاده میکند. این یک تاکتیک ساده و در عین حال قابل اعتماد برای به دست آوردن دسترسی غیرمجاز به حسابهای فردی و سیستمها و شبکههای سازمانها است. هکر چندین نام کاربری و رمز عبور را امتحان میکند و اغلب از رایانه برای آزمایش طیف گستردهای از ترکیبها استفاده میکند تا زمانی که اطلاعات ورود صحیح را پیدا کند.

نام «نیروی بیرحم» از مهاجمانی گرفته شده است که از تلاشهای بسیار شدید برای دسترسی به حسابهای کاربری استفاده میکنند. با وجود اینکه یک روش قدیمی حمله سایبری است، حملات brute force آزمایش و آزمایش می شوند و تاکتیک محبوب هکرها باقی می مانند.

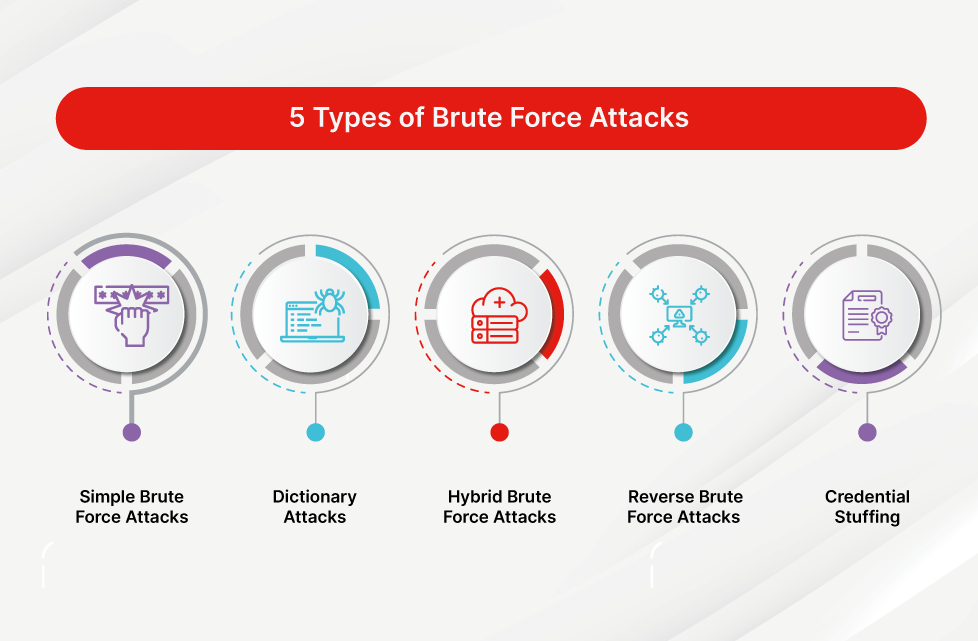

انواع حملات Brute Force

انواع مختلفی از روشهای حمله brute force وجود دارد که به مهاجمان اجازه دسترسی غیرمجاز و سرقت دادههای کاربر را میدهد.

1. حملات ساده Brute Force

یک حمله brute force ساده زمانی اتفاق میافتد که یک هکر تلاش میکند تا اعتبار ورود کاربر را به صورت دستی و بدون استفاده از هیچ نرمافزاری حدس بزند. این معمولاً از طریق ترکیب رمزهای عبور استاندارد یا کدهای شماره شناسایی شخصی (PIN) است.

این حملات ساده هستند زیرا بسیاری از افراد همچنان از رمزهای عبور ضعیف مانند «password123» یا «1234» استفاده میکنند یا از آداب رمز عبور ضعیف استفاده میکنند، مانند استفاده از رمز عبور یکسان برای چندین وبسایت. همچنین هکرهایی می توانند رمزهای عبور را حدس بزنند که حداقل کارهای شناسایی را برای شکستن رمز عبور احتمالی یک فرد، مانند نام تیم ورزشی مورد علاقه خود انجام می دهند.

2. حملات دیکشنری

حمله فرهنگ لغت یک شکل اساسی از هک با نیروی brute force است که در آن مهاجم هدفی را انتخاب میکند، سپس رمزهای عبور احتمالی را با نام کاربری آن فرد آزمایش میکند. روش حمله به خودی خود از نظر فنی یک حمله brute force محسوب نمی شود، اما می تواند نقش مهمی در فرآیند شکستن رمز عبور یک بازیگر بد بازی کند.

نام “حمله لغت نامه” از هکرها گرفته شده است که در فرهنگ لغت ها جستجو می کنند و کلمات را با کاراکترها و اعداد خاص اصلاح می کنند. این نوع حمله معمولاً زمانبر است و در مقایسه با روشهای حمله جدیدتر و مؤثرتر، شانس موفقیت کمی دارد.

3. حملات هیبرید Brute Force

حمله brute force ترکیبی زمانی است که یک هکر یک روش حمله فرهنگ لغت را با یک حمله brute force ساده ترکیب می کند. با دانستن یک نام کاربری توسط هکر شروع میشود، سپس یک حمله فرهنگ لغت و روشهای ساده brute force را برای کشف ترکیب ورود به حساب کاربری انجام میدهد.

مهاجم با فهرستی از کلمات بالقوه شروع میکند، سپس با ترکیب حروف، حروف و اعداد آزمایش میکند تا رمز عبور صحیح را پیدا کند. این رویکرد به هکرها اجازه میدهد تا رمزهای عبوری را پیدا کنند که کلمات رایج یا محبوب را با اعداد، سال ها یا کاراکترهای تصادفی مانند “SanDiego123” یا “Rover2020” ترکیب میکند.

4. معکوس حملات Brute Force

یک حمله brute force معکوس می بیند که مهاجم فرآیند را با یک رمز عبور شناخته شده آغاز می کند که معمولاً از طریق یک نفوذ شبکه کشف می شود. آنها از آن رمز عبور برای جستجوی اعتبار ورود منطبق با استفاده از لیست میلیون ها نام کاربری استفاده می کنند. مهاجمان همچنین ممکن است از رمز عبور ضعیفی که معمولاً استفاده میشود، مانند «Password123» برای جستجو در پایگاه دادهای از نامهای کاربری برای یک مورد مشابه استفاده کنند.

5. پر کردن اعتبار

پر کردن اعتبار آداب رمز عبور ضعیف کاربران را طعمه میکند. مهاجمان ترکیب نام کاربری و رمز عبوری را که دزدیدهاند جمعآوری میکنند و سپس آنها را در وبسایتهای دیگر آزمایش میکنند تا ببینند آیا میتوانند به حسابهای کاربری اضافی دسترسی پیدا کنند یا خیر. اگر افراد از ترکیب نام کاربری و رمز عبور یکسان استفاده کنند یا از رمزهای عبور برای حساب های مختلف و پروفایل های رسانه های اجتماعی مختلف استفاده کنند، این رویکرد موفقیت آمیز است.

انگیزه حملات Brute Force چیست؟

هک کردن بی رحمانه به صبر و حوصله زیادی نیاز دارد زیرا ممکن است ماه ها یا حتی سال ها طول بکشد تا مهاجم بتواند رمز عبور یا کلید رمزگذاری را شکست دهد. با این حال، پاداش های بالقوه بسیار زیاد است.

از تبلیغات یا داده های فعالیت بهره برداری کنید

یک هکر ممکن است برای به دست آوردن سود مالی از کمیسیون تبلیغات، یک حمله به یک وب سایت یا چندین وب سایت انجام دهد. روش های رایج عبارتند از:

- قرار دادن تبلیغات اسپم در وبسایتهای محبوب، که مهاجم را قادر میسازد تا هر بار که تبلیغی توسط بازدیدکننده کلیک یا مشاهده میشود، درآمد کسب کند.

- تغییر مسیر ترافیک به یک وب سایت قانونی به سایت های تبلیغاتی سفارش داده شده غیرقانونی.

- آلوده کردن وب سایت و بازدیدکنندگان سایت با بدافزار، مانند نرم افزارهای جاسوسی که فعالیت را ردیابی می کند. سپس داده های جمع آوری شده بدون رضایت کاربر به تبلیغ کنندگان فروخته می شود.

سرقت اطلاعات شخصی

هک کردن حسابهای شخصی کاربر میتواند گنجینهای از دادهها از جزئیات مالی و حسابهای بانکی گرفته تا اطلاعات پزشکی محرمانه را فراهم کند. دسترسی به یک حساب به مهاجم این امکان را می دهد که هویت یک فرد را جعل کند، پول آنها را بدزدد، اعتبار آنها را به اشخاص ثالث بفروشد یا از اطلاعات برای انجام حملات گسترده تر استفاده کند.

دادههای شخصی و اعتبارنامههای ورود نیز میتوانند از طریق نقض دادههای شرکتی به سرقت بروند که باعث میشود مهاجمان به پایگاههای داده حساس سازمانها دسترسی پیدا کنند.

انتشار بدافزار

حملات بروت فورس اغلب شخصی نیستند. یک هکر ممکن است به سادگی بخواهد خرابکاری ایجاد کند و مهارت های مخرب خود را به نمایش بگذارد. آنها ممکن است این کار را با پخش بدافزار از طریق ایمیل یا پیامهای سرویس پیام کوتاه (SMS)، مخفی کردن بدافزار در یک وبسایت جعلی که شبیه به یک سایت قانونی طراحی شده است، یا هدایت بازدیدکنندگان وبسایت به سایتهای مخرب انجام دهند.

با آلوده کردن رایانه کاربر به بدافزار، مهاجم میتواند راه خود را وارد سیستمها و شبکههای متصل کرده و حملات سایبری گستردهتری را علیه سازمانها انجام دهد.

Hijack Systems برای فعالیت های مخرب

حملات Brute Force میتوانند نقشی در راهاندازی حملات گستردهتر توسط عوامل مخرب با استفاده از چندین دستگاه، به نام باتنت، ایفا کنند. این معمولاً یک حمله انکار سرویس توزیع شده (DDoS) است که هدف آن غلبه بر سیستمها و دفاع امنیتی هدف است.

شهرت یک شرکت یا وب سایت را خراب کنید

حملات Brute Force اغلب در تلاشی برای سرقت دادههای یک سازمان انجام میشوند که نه تنها هزینههای مالی برای آنها دارد، بلکه باعث آسیب زیادی به شهرت میشود. وبسایتها همچنین میتوانند هدف حملاتی قرار گیرند که متن و تصاویر توهینآمیز یا توهینآمیز آنها را آلوده میکند و در نتیجه اعتبار آنها را تحقیر میکند که میتواند منجر به حذف آنها شود.

ابزار حمله Brute Force

حدس زدن ایمیل کاربر یا رمز عبور وبسایت رسانههای اجتماعی میتواند فرآیندی زمانبر باشد، بهخصوص اگر حسابها دارای رمزهای عبور قوی باشند. هکرها برای ساده کردن این فرآیند، نرمافزار و ابزارهایی را توسعه دادهاند که به آنها در شکستن رمزهای عبور کمک میکند.

ابزارهای حمله بی رحمانه شامل برنامه های شکستن رمز عبور است که ترکیب نام کاربری و رمز عبور را می شکند که شکستن آنها به تنهایی برای شخص بسیار دشوار است. ابزارهای رایج حمله بروت فورس عبارتند از:

- Aircrack-ng: مجموعه ای از ابزارهایی که امنیت شبکه Wi-Fi را برای نظارت و صادرات داده ها و حمله به سازمان از طریق روش هایی مانند نقاط دسترسی جعلی و تزریق بسته ارزیابی می کند.

- John the Ripper: یک ابزار بازیابی رمز عبور منبع باز که از صدها نوع رمز و هش، از جمله رمزهای عبور کاربر برای macOS، Unix، و Windows، سرورهای پایگاه داده، برنامه های کاربردی وب، ترافیک شبکه، کلیدهای خصوصی رمزگذاری شده و فایل های سند پشتیبانی می کند.

این نوع نرمافزارها میتوانند به سرعت ترکیبهایی را حدس بزنند که رمزهای عبور ضعیف را شناسایی میکنند و چندین پروتکل رایانه، مودمهای بیسیم و دستگاههای ذخیرهسازی رمزگذاری شده را میشکنند.

یک حمله brute force همچنین می تواند به مقدار زیادی قدرت محاسباتی نیاز داشته باشد. برای مبارزه با آن، هکرها راهحلهای سختافزاری را توسعه دادهاند که فرآیند را سادهتر میکند، مانند ترکیب واحد پردازش مرکزی دستگاه (CPU) و واحد پردازش گرافیکی (GPU). افزودن هسته محاسباتی GPU سیستم را قادر می سازد تا چندین کار را به طور همزمان پردازش کند و هکرها رمزهای عبور را با سرعت قابل توجهی بشکنند.

چگونه از حملات Brute Force جلوگیری کنیم

افراد و سازمان ها می توانند چندین تاکتیک را برای محافظت از خود در برابر آسیب پذیری های شناخته شده مانند پروتکل دسکتاپ از راه دور (RDP) به کار گیرند . Cryptanalysis، مطالعه رمزنگاریها و رمزنگاری، همچنین میتواند به سازمانها کمک کند دفاع امنیتی خود را تقویت کنند و از اطلاعات محرمانه خود در برابر حملات brute force محافظت کنند.

از روشهای رمز عبور قویتر استفاده کنید

بهترین راه برای دفاع در برابر حملات brute force که گذرواژهها را هدف قرار میدهند این است که رمزهای عبور را تا حد ممکن سختتر کنید. کاربران نهایی با استفاده از گذرواژههای قویتر و پیروی از بهترین شیوههای رمز عبور، نقش کلیدی در حفاظت از دادههای خود و سازمانشان دارند. این کار حدس زدن گذرواژهها را برای مهاجمان سختتر و زمانبرتر میکند که میتواند منجر به تسلیم شدن آنها شود.

بهترین روش های رمز عبور قوی تر عبارتند از:

- ایجاد رمزهای عبور قوی و چند کاراکتری: یک قانون اساسی این است که گذرواژهها باید بیش از 10 کاراکتر طول داشته باشند و شامل حروف بزرگ و کوچک، نمادها و اعداد باشند. این امر دشواری و زمان لازم برای شکستن رمز عبور را از چند ساعت به چندین سال افزایش می دهد، مگر اینکه یک هکر یک ابر رایانه در دسترس داشته باشد.

- از عبارات عبور دقیق استفاده کنید: در حالی که استفاده از کاراکترهای بیشتر تمرین رمز عبور خوبی است، برخی از وب سایت ها ممکن است محدودیت هایی در طول رمز عبور داشته باشند. به این ترتیب، از عبارات عبور پیچیده برای جلوگیری از موفقیت مهاجمان با حملات فرهنگ لغت ساده استفاده کنید. عبارات عبور چند کلمه یا بخش با کاراکترهای خاص هستند که حدس زدن آنها را دشوارتر می کند.

- قوانین ساخت رمز عبور را ایجاد کنید: یکی دیگر از تاکتیک های خوب رمز عبور کوتاه کردن کلمات است به طوری که برای افراد دیگری که آنها را می خوانند بی معنی جلوه کنند. این کار را می توان با حذف حروف صدادار یا استفاده از دو حرف اول کلمات و سپس ساختن عبارتی که از یک رشته کلمات کوتاه شده معنا پیدا کند، انجام داد. برای مثال، کوتاه کردن کلمه “hope” به “hp” یا “blue” به “bl”.

- از رمزهای عبور رایج اجتناب کنید: گذرواژههایی که اغلب استفاده میشوند، مانند نام، تیم ورزشی یا صرفاً «رمز عبور» بسیار خطرناک هستند. هکرها کلمات یا عبارات رایجی را می شناسند که مردم در رمزهای عبور خود استفاده می کنند و تاکتیک هایی را بر اساس این کلمات رایج برای هک کردن حساب های افراد به کار می گیرند.

- از گذرواژههای منحصربهفرد برای هر حساب استفاده کنید: Credential stuffing هکرها گذرواژههایی را که در وبسایتها استفاده شدهاند آزمایش میکنند تا بررسی کنند که آیا آنها در جای دیگری استفاده میشوند یا خیر. متأسفانه، این امر بسیار موفق است زیرا مردم اغلب از رمزهای عبور خود برای حساب های ایمیل، نمایه های رسانه های اجتماعی و وب سایت های خبری استفاده می کنند. مهم است که هرگز از رمز عبور یکسان برای هر دو وب سایت یا حساب استفاده نکنید.

- از مدیران رمز عبور استفاده کنید: مدیریت رمز عبور، ایجاد رمزهای عبور ایمن و منحصر به فرد را برای همه وب سایت هایی که به آنها وارد می شوند برای افراد آسان تر می کند. این به طور خودکار ورود کاربران به چندین وب سایت را ایجاد و ردیابی می کند و کاربر را قادر می سازد به سادگی با ورود به مدیر رمز عبور به تمام حساب های خود دسترسی داشته باشد. با یک مدیر رمز عبور، کاربران می توانند رمزهای عبور طولانی و پیچیده ایجاد کنند، آنها را به صورت ایمن ذخیره کنند و خطر فراموشی، گم شدن یا دزدیده شدن رمز عبور را نداشته باشند.

بهتر از رمزهای عبور کاربر محافظت کنید

اگر سازمان آنها قادر به محافظت از دادههای خود در برابر حملات brute force نباشد، استفاده از بهترین شیوه های رمز عبور قوی برای کاربران فایده ای ندارد. همچنین مسئولیت حفاظت از کاربران و تقویت امنیت شبکه از طریق تاکتیک هایی مانند:

- از نرخ های رمزگذاری بالا استفاده کنید: رمزگذاری رمزهای عبور سیستم با بالاترین نرخ رمزگذاری موجود، مانند 256 بیت، شانس موفقیت یک حمله brute force را محدود می کند و شکستن رمزهای عبور را سختتر میکند.

- Salt the hash: نمک زدن هش یک تاکتیک رمزنگاری است که به مدیران سیستم امکان میدهد هش رمز عبور خود را تقویت کنند. آنها برای تقویت و محافظت از رمز عبور، نمکی – حروف و اعداد تصادفی ذخیره شده در یک پایگاه داده جداگانه – را به رمز عبور اضافه میکنند.

- استفاده از احراز هویت چند عاملی (MFA): هنگامی که احراز هویت را به ورود کاربر اضافه می کنید، وابستگی را از رمزهای عبور حذف می کنید. با استفاده از MFA، پس از اینکه کاربر با رمز عبور خود وارد سیستم شد، از او خواسته میشود که مدارک دیگری را ارائه کند که نشان دهد همان کسی است که میگوید، مانند کدی که از طریق پیام کوتاه یا روی دستگاهش ارسال میشود یا اسکن اثر انگشت. این می تواند مانع از دسترسی یک هکر به حساب کاربری یا سیستم تجاری یک کاربر شود، حتی اگر آنها اعتبار ورود کاربر را داشته باشند.

- محدود کردن تلاشهای ورود: محدود کردن تعداد دفعاتی که کاربر میتواند اعتبار رمز عبور خود را دوباره وارد کند، میزان موفقیت حملات brute force را کاهش میدهد. جلوگیری از تلاش مجدد برای ورود به سیستم پس از دو یا سه بار ورود ناموفق، میتواند مانع از یک مهاجم بالقوه شود، در حالی که قفل کردن یک حساب کاربری پس از تلاشهای ناموفق متعدد برای ورود، مانع از آزمایش مکرر ترکیب نام کاربری و رمز عبور هکر میشود.

- استفاده از CAPTCHA برای پشتیبانی از ورود: افزودن یک جعبه CAPTCHA به فرآیند ورود میتواند مانع از استفاده مهاجم از رایانهها برای ورود به حساب کاربری یا شبکه تجاری شود. گزینه های CAPTCHA عبارتند از تایپ تصاویر متنی که روی صفحه نمایش ظاهر می شوند، علامت زدن کادرهای تصویر متعدد و شناسایی اشیایی که ظاهر می شوند.

- استفاده از لیست سیاه پروتکل اینترنت (IP): استقرار یک لیست سیاه از IP های مورد استفاده در حملات به محافظت از شبکه تجاری و کاربران آن در برابر مهاجمان شناخته شده کمک می کند. به روز نگه داشتن این لیست سیاه برای جلوگیری از حملات جدید مهم است.

- حذف حسابهای استفادهنشده: حسابهای استفادهنشده یا نگهدارینشده دری باز را برای مجرمان سایبری برای حمله به یک سازمان فراهم میکنند. کسبوکارها باید اطمینان حاصل کنند که بهطور مرتب حسابهای استفادهنشده را حذف میکنند یا در حالت ایدهآل، حسابها را بهمحض خروج کارکنان از سازمان حذف میکنند تا از استفاده از آنها در یک حمله brute force جلوگیری کنند. این امر به ویژه برای کارمندانی که وضعیت مجوزهای سطح بالا یا حقوق دسترسی به اطلاعات حساس شرکت را دارند بسیار مهم است.

پشتیبانی مداوم امنیتی و رمز عبور را ارائه دهید

علاوه بر آگاهی کاربر و امنیت فناوری اطلاعات، کسبوکارها باید اطمینان حاصل کنند که سیستمها و نرمافزارها همیشه بهروز نگه داشته میشوند و پشتیبانی مستمر از کارمندان ارائه میکنند.

- ارائه آموزش گذرواژه: برای کاربران مهم است که بفهمند بهترین شیوه های استفاده از امنیت و رمز عبور چگونه به نظر می رسند و نشانه های آشکار حملات سایبری را تشخیص دهند. آنها همچنین به آموزش منظم و به روز رسانی نیاز دارند تا از آخرین تهدیدات آگاه شوند و شیوه های خوب را تقویت کنند. ابزارهای مدیریت رمز عبور شرکتی یا خزانهها نیز به کاربران امکان میدهد رمزهای عبور پیچیده را ذخیره کرده و خطر از دست دادن رمز عبور خود را که میتواند دادههای شرکت را در معرض خطر قرار دهد، از بین ببرند.

- نظارت بر شبکهها در زمان واقعی: حملات Brute Force را میتوان از طریق فعالیتهای گویا مانند تلاشهای متعدد برای ورود به سیستم و ورود از دستگاههای جدید یا مکانهای غیرمعمول مشاهده کرد. کسبوکارها باید دائماً سیستمها و شبکههای خود را از نظر رفتار مشکوک یا غیرعادی کنترل کنند و فوراً فعالیتهای بالقوه مخرب را مسدود کنند.

کلید رمزگذاری چیست؟

رمزگذاری یک تاکتیک امنیت سایبری است که داده ها را به هم می ریزد تا به صورت رشته ای از کاراکترهای تصادفی ظاهر شود. کلید رمزگذاری صحیح داده ها را از هم جدا می کند.

یک کلید رمزگذاری 128 بیتی برای شکستن به دو تا به قدرت 128 ترکیب نیاز دارد که برای اکثر کامپیوترهای قدرتمند غیرممکن است. اکثر وب سایت ها و مرورگرهای وب از آن استفاده می کنند. رمزگذاری 256 بیتی حفاظت از دادهها را حتی قویتر میکند، تا جایی که حتی یک رایانه قدرتمند که میتواند تریلیونها ترکیب را در هر ثانیه بررسی کند، هرگز آن را خراب نمیکند. این باعث می شود رمزگذاری 256 بیتی کاملاً در برابر حملات brute force مصون باشد.

چگونه Fortinet می تواند کمک کند

Fortinet با فایروال برنامه وب FortiWeb (WAF) از مشاغل در برابر حملات بیرحمانه محافظت میکند. FortiWeb از برنامههای کاربردی وب حیاتی تجاری در برابر حملات پیشرفته ای که آسیب پذیری های شناخته شده و حملات روز صفر را هدف قرار میدهند محافظت می کند. این راه حل با چشم انداز امنیتی به سرعت در حال تحول همگام است و تضمین میکند که کسب و کارها هر بار که ویژگیها و به روز رسانی های جدید منتشر می شوند یا رابط های برنامه نویسی برنامه های کاربردی جدید (API) راه اندازی میشوند، ایمن باقی میمانند.

فورتی وب همچنین به کسبوکارها امکان میدهد رفتارهای غیرعادی یا غیرعادی را شناسایی کرده و بین آنهایی که مخرب و بدخیم هستند تمایز قائل شوند.

سوالات متداول

حمله بروت فورس چیست؟

حمله brute force از آزمون و خطا در تلاش برای حدس زدن یا شکستن رمز عبور حساب کاربری، اعتبار ورود کاربر و کلیدهای رمزگذاری استفاده میکند.

آیا حمله به زور غیرقانونی است؟

در اکثریت قریب به اتفاق موارد، حمله بی رحمانه غیرقانونی است. این تنها زمانی قانونی است که یک سازمان یک تست نفوذ را علیه یک برنامه اجرا کند و رضایت کتبی مالک را برای انجام آن داشته باشد.

حملات بروت فورس چقدر رایج است؟

حملات Brute Force یک روش نسبتاً رایج است که توسط مجرمان سایبری استفاده می شود. طبق تحقیقات Verizon، آنها عامل 5٪ از کل نقض داده ها در سال 2017 بودند.

شکستن یک رمز عبور هشت کاراکتری چقدر طول میکشد؟

هرچه یک رمز عبور طولانی تر و پیچیده تر باشد، شکستن آن دشوارتر است. رمز عبور هشت کاراکتری به طور گسترده در عرض چند ساعت قابل شکستن است. یک تحقیق در سال 2019 نشان داد که هر رمز عبور هشت کاراکتری، مهم نیست که چقدر پیچیده باشد، می تواند تنها در 2.5 ساعت شکسته شود.

روشهای جلوگیری از حملات Brute Force چیه؟ آیا فقط رمزهای عبور قوی کافیه یا به تدابیر دیگهای هم نیاز داریم؟

برخی از اقدامات برای جلوگیری از حملات بروت فورس به شرح زیر است:

– استفاده از رمز عبور های پیچیده و قوی

– ایجاد محدودیت در تلاش ورود به سیستم

– استفاده از CAPTCHA.

– تعیین وقفه زمان بین تلاشهای ورود به سیستم

– طراحی سوالات امنیتی

– امکان ایجاد تایید هویت دو مرحلهای

– تغییر پورت های پیش فرض SSH و در صورت امکان (کنترل پنل ها)